Analyse Risques : Guide Complet pour la Supply Chain

Tristan Méneret

Fondateur / CEO

L'analyse risques constitue aujourd'hui un impératif stratégique pour toute entreprise soucieuse de sécuriser sa chaîne d'approvisionnement. Dans un contexte géopolitique instable marqué par des tensions commerciales, des sanctions internationales et des exigences réglementaires croissantes, la capacité à identifier, évaluer et anticiper les vulnérabilités devient un avantage concurrentiel déterminant. Cette discipline dépasse largement la simple conformité réglementaire pour s'inscrire au cœur des décisions stratégiques, permettant aux organisations de cartographier leurs dépendances critiques et de construire une résilience opérationnelle durable face aux chocs exogènes.

Les fondements de l'analyse risques dans la supply chain

L'analyse risques repose sur une méthodologie structurée qui combine l'identification des menaces potentielles, l'évaluation de leur probabilité d'occurrence et la mesure de leur impact potentiel sur les opérations. Cette approche systématique permet aux entreprises de hiérarchiser leurs actions et d'allouer efficacement leurs ressources.

Typologie des risques dans l'écosystème fournisseurs

Les risques auxquels font face les chaînes d'approvisionnement se déclinent en plusieurs catégories distinctes, chacune nécessitant des méthodes d'évaluation spécifiques.

Les risques financiers concernent la santé économique des fournisseurs et leur capacité à honorer leurs engagements contractuels. Une défaillance soudaine d'un partenaire stratégique peut générer des ruptures d'approvisionnement coûteuses.

Les risques géopolitiques englobent les tensions internationales, les sanctions économiques et les restrictions commerciales. En 2026, avec l'intensification des mesures restrictives, ce type de risque représente une préoccupation majeure pour les entreprises opérant à l'international.

- Risques cyber : vulnérabilités informatiques pouvant compromettre la continuité des échanges

- Risques réputationnels : pratiques douteuses de fournisseurs affectant l'image de marque

- Risques de conformité : non-respect des réglementations LCB-FT, sanctions ou normes sectorielles

- Risques opérationnels : défaillances logistiques, qualité insuffisante ou capacité de production inadéquate

Méthodologie d'évaluation des risques tiers

Une analyse risques efficace nécessite une collecte systématique de données provenant de sources multiples et certifiées. L'exploitation de bases de données publiques, de registres officiels et d'informations financières permet d'établir un profil de risque objectif pour chaque tiers.

La notation multi-critères constitue l'approche privilégiée pour synthétiser les informations collectées. Cette méthode agrège différents indicateurs selon une pondération adaptée au contexte sectoriel et à la criticité du fournisseur. Le scoring obtenu facilite la comparaison entre partenaires et guide les décisions d'approvisionnement.

| Dimension | Indicateurs clés | Poids typique |

|---|---|---|

| Financière | Solvabilité, rentabilité, liquidité | 25% |

| Conformité | Sanctions, LCB-FT, certifications | 30% |

| Cyber | Surface d'attaque, certifications ISO 27001 | 20% |

| Géopolitique | Pays de contrôle, dépendances critiques | 25% |

Cadre réglementaire européen et obligations d'analyse

L'Union Européenne a considérablement renforcé ses exigences en matière d'analyse risques à travers plusieurs textes législatifs structurants. Ces réglementations imposent aux entreprises une vigilance accrue sur leurs relations avec les tiers, transformant l'analyse risques d'une pratique volontaire en obligation légale.

NIS2 et la sécurisation des chaînes d'approvisionnement numériques

La directive NIS2, entrée en vigueur en 2023 et pleinement applicable en 2026, impose aux entités essentielles et importantes de cartographier leurs dépendances numériques. Cette réglementation exige une évaluation approfondie des risques cyber portés par les fournisseurs de services numériques et les prestataires techniques critiques.

Les entreprises doivent désormais documenter les mesures de sécurité mises en œuvre par leurs partenaires technologiques. Cette traçabilité s'étend aux sous-traitants de rang 2 et 3, nécessitant une vision exhaustive de l'écosystème numérique.

DORA et la résilience opérationnelle des services financiers

Le règlement DORA (Digital Operational Resilience Act) cible spécifiquement le secteur financier avec des exigences renforcées concernant la gestion des risques liés aux prestataires de services informatiques. Les établissements financiers doivent conduire une analyse risques détaillée avant toute externalisation critique.

DORA impose également des tests de résilience réguliers et des plans de continuité d'activité couvrant l'ensemble de la chaîne de valeur. Cette approche globale transforme la relation avec les fournisseurs informatiques en partenariat stratégique nécessitant une vigilance permanente.

CSRD et le devoir de vigilance étendu

La Corporate Sustainability Reporting Directive élargit le périmètre de l'analyse risques aux dimensions environnementales, sociales et de gouvernance. Les entreprises soumises à cette réglementation doivent évaluer l'impact ESG de leurs fournisseurs et documenter les actions correctives entreprises.

Cette obligation s'étend progressivement à l'ensemble de la chaîne de valeur, imposant une traçabilité jusqu'aux matières premières. Les entreprises comme Sanofi ou Legrand déploient des programmes structurés pour répondre à ces exigences croissantes.

Technologies et outils pour l'automatisation de l'analyse

Face à la complexité croissante des chaînes d'approvisionnement et au volume exponentiel de données à traiter, l'automatisation de l'analyse risques s'impose comme une nécessité opérationnelle. Les technologies émergentes offrent des capacités inédites de détection, d'évaluation et de prévision.

Intelligence artificielle et détection prédictive

Les algorithmes d'apprentissage automatique permettent d'identifier des signaux faibles annonciateurs de défaillances fournisseurs. Ces modèles analysent simultanément des centaines de variables pour établir des scores de risque dynamiques, actualisés en temps réel selon l'évolution du contexte.

L'IA souveraine, développée par des acteurs européens comme Mistral AI, garantit la confidentialité des données stratégiques tout en offrant des performances comparables aux solutions internationales. Cette approche répond aux préoccupations de souveraineté numérique exprimées par les entreprises sensibles.

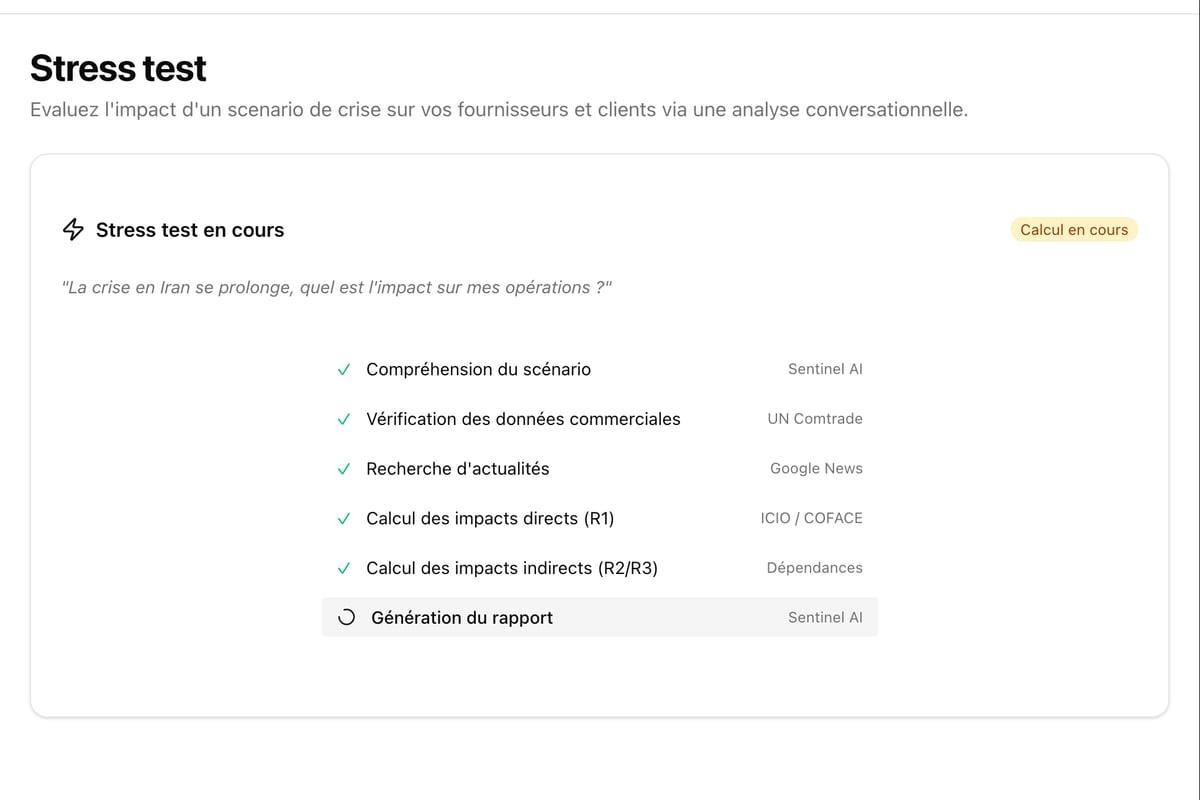

Pour anticiper l'impact des tensions géopolitiques sur votre écosystème fournisseurs, les solutions de simulation permettent de modéliser différents scénarios de crise. Ces outils intègrent des données géopolitiques actualisées pour projeter les conséquences d'un embargo sectoriel ou de sanctions ciblées.

Cartographie multi-rang et modélisation des dépendances

La compréhension exhaustive des risques nécessite une vision étendue au-delà des fournisseurs directs. Les méthodologies de cartographie multi-rang exploitent les matrices input-output pour reconstruire les chaînes de dépendances jusqu'au rang 3.

Cette approche révèle des vulnérabilités invisibles dans une analyse limitée au premier rang. Un fournisseur direct peut présenter un profil de risque satisfaisant tout en dépendant lui-même de partenaires exposés à des juridictions sensibles ou des secteurs volatils.

- Collecte des données fournisseurs directs : identification complète du périmètre contractuel

- Analyse des dépendances de rang 2 : exploitation des données ICIO de l'OCDE

- Modélisation inverse de Leontief : calcul des coefficients techniques de dépendance

- Agrégation par pays et secteur : synthèse géographique et sectorielle des expositions

- Notation consolidée : intégration des scores COFACE par zone géographique

Surveillance continue et alertes en temps réel

L'analyse risques ne constitue plus un exercice ponctuel annuel mais un processus continu de surveillance. Les plateformes modernes interrogent quotidiennement les listes de sanctions internationales, les registres de faillites et les bases de données d'incidents cyber.

Cette veille automatisée génère des alertes immédiates lors de la détection d'événements significatifs affectant un fournisseur référencé. Les équipes achats et conformité disposent ainsi d'un délai de réaction optimal pour activer des plans de contingence.

Mise en œuvre opérationnelle d'un programme d'analyse risques

Le déploiement d'une démarche structurée d'analyse risques nécessite une approche progressive, combinant méthodologie rigoureuse et accompagnement du changement. Les organisations performantes adoptent une feuille de route par étapes, calibrée selon leur maturité initiale.

Priorisation du périmètre et criticité des fournisseurs

Toutes les relations fournisseurs ne présentent pas le même niveau de criticité stratégique. Une segmentation préalable permet de concentrer les efforts d'analyse sur les partenaires à fort enjeu.

Les fournisseurs critiques représentent généralement moins de 20% du panel mais concentrent souvent plus de 80% de l'exposition aux risques. Cette catégorie inclut les fournisseurs uniques, les prestataires de services essentiels et les partenaires stratégiques à fort volume.

| Catégorie fournisseur | Critères de classification | Niveau d'analyse requis |

|---|---|---|

| Stratégique | Unique, fort volume, technologie critique | Approfondie - Tous critères |

| Important | Substitution difficile, volume significatif | Standard - Critères majeurs |

| Courant | Marché concurrentiel, faible dépendance | Simplifié - Conformité seule |

Construction du référentiel de données et sources fiables

La qualité de l'analyse risques dépend directement de la fiabilité des sources d'information exploitées. Les organisations doivent privilégier les données certifiées, issues de registres officiels et de bases légales.

Les informations financières proviennent idéalement des greffes de tribunaux de commerce, garantissant leur authenticité. Les données de conformité s'appuient sur les listes officielles de sanctions (ONU, UE, OFAC) et les registres de bénéficiaires effectifs.

- Données d'identité : SIREN, SIRET, forme juridique, date de création

- Informations financières : comptes certifiés, notation agences, procédures collectives

- Conformité réglementaire : sanctions, LCB-FT, certifications sectorielles

- Dirigeants et UBO : identification des personnes physiques contrôlant l'entité

- Exposition cyber : surface d'attaque, incidents documentés, certifications sécurité

Intégration dans les processus achats et gouvernance

L'efficacité d'un programme d'analyse risques repose sur son intégration native dans les workflows opérationnels. Les validations de nouveaux fournisseurs, les renouvellements contractuels et les révisions annuelles doivent systématiquement déclencher une évaluation actualisée.

La gouvernance du dispositif nécessite une coordination entre les fonctions achats, conformité, juridique et sécurité. Un comité risques tiers définit les seuils d'acceptabilité, valide les exceptions et arbitre les situations complexes. Cette instance pluridisciplinaire assure la cohérence des décisions avec la stratégie globale de l'entreprise.

Des acteurs majeurs comme Capgemini ou Atos ont structuré leurs processus d'analyse pour répondre simultanément aux exigences clients et aux obligations réglementaires.

Analyse de souveraineté et dépendances stratégiques

La dimension souveraine de l'analyse risques a gagné une importance cruciale dans le contexte géopolitique actuel. Les entreprises européennes doivent désormais cartographier leurs dépendances vis-à-vis de juridictions extra-européennes et évaluer leur exposition aux législations extraterritoriales.

Impact du Cloud Act et du FISA 702

Les réglementations américaines confèrent aux autorités fédérales un droit d'accès étendu aux données hébergées par des entreprises sous contrôle américain, indépendamment de leur localisation géographique. Cette disposition expose les organisations européennes à des risques de divulgation involontaire d'informations stratégiques.

Une analyse risques exhaustive intègre désormais le pays de contrôle ultime de chaque fournisseur. Cette information, souvent masquée par des structures capitalistiques complexes, nécessite une investigation approfondie des chaînes de participation.

Classification par niveau de souveraineté

Les entreprises sensibles adoptent une segmentation géographique de leur panel fournisseurs selon quatre niveaux de souveraineté distincts. Cette classification guide les décisions d'externalisation pour les activités critiques.

Niveau 1 - Souveraineté française : entités contrôlées par des capitaux français, soumises exclusivement au droit national. Ce niveau offre la protection maximale contre les ingérences extraterritoriales.

Niveau 2 - Souveraineté européenne : entreprises contrôlées depuis l'Union Européenne, bénéficiant du cadre protecteur du RGPD et des réglementations communautaires.

Niveau 3 - Juridictions alliées : pays membres de l'OTAN ou partenaires stratégiques présentant un alignement géopolitique avec l'UE, mais soumis à des législations divergentes.

Niveau 4 - Autres juridictions : ensemble des pays présentant un risque géopolitique élevé ou des régimes réglementaires incompatibles avec les standards européens.

Cette analyse par niveau de souveraineté permet aux groupes comme Airbus ou Dassault Systèmes de sécuriser leurs données sensibles et leurs technologies critiques.

Indicateurs de performance et pilotage du dispositif

Le pilotage d'un programme d'analyse risques nécessite la définition d'indicateurs quantitatifs permettant de mesurer l'efficacité du dispositif et son évolution dans le temps. Ces métriques guident les actions d'amélioration continue et objectivent la communication auprès des instances dirigeantes.

KPIs stratégiques de couverture et d'exposition

Le taux de couverture mesure la proportion du panel fournisseurs ayant fait l'objet d'une évaluation formalisée. Cet indicateur se décline par catégorie de criticité pour suivre la progression du déploiement.

L'exposition globale aux risques agrège les scores individuels pondérés par le volume d'achats. Cette métrique synthétique permet de suivre la tendance et de mesurer l'impact des actions correctives.

- Délai moyen d'évaluation : temps écoulé entre le référencement et l'analyse complète

- Nombre d'alertes critiques : événements détectés nécessitant une action immédiate

- Taux de résolution : proportion d'alertes traitées dans les délais définis

- Diversification géographique : répartition du volume d'achats par zone de souveraineté

Tableaux de bord opérationnels et reporting réglementaire

Les équipes opérationnelles exploitent des tableaux de bord dynamiques actualisant en temps réel la cartographie des risques. Ces interfaces permettent des analyses multidimensionnelles par pays, secteur, catégorie de risque ou entité juridique.

Le reporting réglementaire exige une documentation exhaustive des méthodologies employées, des sources exploitées et des décisions prises. Les entreprises soumises à NIS2, DORA ou CSRD doivent pouvoir démontrer la robustesse de leur dispositif d'analyse risques lors d'audits ou de contrôles réglementaires.

| Indicateur | Objectif 2026 | Fréquence de suivi |

|---|---|---|

| Couverture fournisseurs critiques | 100% | Mensuelle |

| Délai moyen d'évaluation | < 48h | Hebdomadaire |

| Score moyen du panel | > 70/100 | Trimestrielle |

| Exposition juridictions sensibles | < 15% du CA | Mensuelle |

Tendances futures et évolution des pratiques

L'analyse risques connaît une transformation profonde portée par l'évolution technologique, le durcissement réglementaire et la sophistication croissante des menaces. Les organisations doivent anticiper ces mutations pour adapter leurs dispositifs et maintenir leur niveau de protection.

Convergence entre risques cyber et risques supply chain

La digitalisation croissante des chaînes d'approvisionnement estompe la frontière traditionnelle entre risques informatiques et risques opérationnels. Une cyberattaque ciblant un fournisseur logistique peut paralyser instantanément une chaîne de production, illustrant l'interdépendance de ces dimensions.

Les programmes d'analyse risques intègrent désormais systématiquement un volet cybersécurité pour chaque tiers ayant accès aux systèmes d'information ou manipulant des données sensibles. Cette convergence nécessite une collaboration renforcée entre les fonctions achats et les directions des systèmes d'information.

Exploitation de la blockchain pour la traçabilité

Les technologies de registres distribués offrent des perspectives prometteuses pour la certification de l'origine et la traçabilité des composants. Plusieurs consortiums industriels expérimentent des solutions blockchain pour documenter de manière infalsifiable le parcours des matières premières critiques.

Ces dispositifs complètent l'analyse risques traditionnelle en fournissant une preuve vérifiable de la conformité aux standards éthiques et environnementaux. La validation par consensus distribué élimine les risques de falsification documentaire.

Intelligence collective et partage de données sectorielles

Les acteurs d'un même secteur partagent souvent des expositions communes à certains fournisseurs critiques. Des initiatives collaboratives émergent pour mutualiser les efforts d'évaluation et partager les signaux d'alerte, dans le respect des règles de concurrence.

Ces plateformes sectorielles permettent aux PME d'accéder à des capacités d'analyse risques comparables à celles des grandes entreprises. La mutualisation des coûts et des compétences démocratise l'accès à des méthodologies sophistiquées.

Des organisations comme Veolia ou Orange participent activement à ces initiatives collaboratives pour renforcer collectivement la résilience de leurs écosystèmes respectifs.

La maîtrise des risques tiers constitue un pilier fondamental de la résilience organisationnelle dans un environnement géopolitique et réglementaire en mutation rapide. L'analyse risques systématique permet d'anticiper les vulnérabilités, de sécuriser les approvisionnements critiques et de garantir la conformité aux exigences croissantes des régulateurs européens. The Sov Sentinel offre une plateforme souveraine d'intelligence supply chain qui centralise l'analyse de risques fournisseurs, cartographie les dépendances stratégiques sur plusieurs rangs et simule l'impact des chocs géopolitiques en temps réel. Découvrez comment sécuriser votre chaîne d'approvisionnement face aux défis de 2026.

Restez informé des risques supply chain

Recevez nos analyses et guides pratiques directement dans votre boite mail. 1 article par semaine.

Prêt à sécuriser votre supply chain ?

Découvrez comment The Sov Sentinel cartographie vos risques fournisseurs et vous aide à rester conforme.

Demander une analyse gratuiteArticles sur le même sujet

Analyses de Risques : Guide Complet pour Entreprises 2026

Découvrez les méthodes d'analyses de risques pour sécuriser votre chaîne d'approvisionnement face aux enjeux géopolitiques et réglementaires.

Risques en entreprise : Guide complet pour 2026

Découvrez les principaux risques en entreprise en 2026 : financiers, cyber, supply chain, conformité. Méthodes d'analyse et prévention.

Gestion de Risques : Guide Complet 2026

Découvrez les enjeux stratégiques de la gestion de risques pour votre supply chain. Méthodes, outils et conformité réglementaire en 2026.