Évaluation des Risques : Guide Complet pour 2026

Tristan Méneret

Fondateur / CEO

L'évaluation des risques constitue aujourd'hui un pilier fondamental de la stratégie d'entreprise, particulièrement dans un contexte géopolitique volatile et réglementaire exigeant. Les organisations doivent identifier, analyser et hiérarchiser les menaces pesant sur leurs activités, leurs actifs stratégiques et leurs chaînes d'approvisionnement. Cette démarche méthodique permet non seulement de prévenir les incidents majeurs mais également de respecter les obligations légales imposées par les réglementations européennes NIS2, DORA et CSRD. Dans un environnement où les dépendances fournisseurs peuvent fragiliser l'ensemble du système opérationnel, maîtriser cette discipline devient un avantage concurrentiel déterminant.

Les Fondamentaux de l'Évaluation des Risques

L'évaluation des risques repose sur un processus systématique visant à identifier les dangers potentiels, évaluer leur probabilité de survenance et mesurer l'ampleur de leurs conséquences. Cette approche structurée s'applique à tous les domaines de l'entreprise, des risques opérationnels aux menaces cyber, en passant par les vulnérabilités géopolitiques.

Définition et Périmètre

L'évaluation des risques désigne l'ensemble des actions menées pour anticiper les événements susceptibles d'affecter les objectifs organisationnels. Elle englobe plusieurs dimensions interdépendantes qui nécessitent une vision holistique. Les entreprises doivent considérer simultanément les risques financiers, réputationnels, technologiques et ceux liés à la conformité réglementaire.

Cette démarche s'inscrit dans une logique de management global qui dépasse la simple analyse ponctuelle. Elle requiert une mise à jour régulière des cartographies de risques pour s'adapter aux évolutions du contexte externe. L'Organisation Internationale du Travail souligne l'importance d'intégrer cette pratique dans la culture organisationnelle.

Les Composantes Essentielles

Trois éléments structurent toute évaluation des risques efficace :

- L'identification des dangers qui catalogue exhaustivement les sources de menaces

- L'analyse de criticité qui croise probabilité et impact pour prioriser les actions

- Les mesures de contrôle qui définissent les dispositifs de prévention et d'atténuation

La méthodologie doit également intégrer une dimension temporelle permettant de distinguer les risques immédiats des menaces émergentes. Les entreprises performantes établissent des seuils d'acceptabilité adaptés à leur appétence au risque et à leur capacité de résilience. Cette granularité facilite l'allocation optimale des ressources de mitigation.

Méthodologies d'Évaluation des Risques Supply Chain

Dans le secteur de l'intelligence supply chain, l'évaluation des risques revêt une complexité particulière en raison de la multiplicité des acteurs et de l'interdépendance des flux. Les chaînes d'approvisionnement modernes s'étendent sur plusieurs continents et intègrent des centaines de fournisseurs, créant des vulnérabilités en cascade.

Approches Qualitatives et Quantitatives

Les méthodes qualitatives s'appuient sur l'expertise humaine et des matrices de risques pour catégoriser les menaces selon leur gravité. Cette approche facilite la compréhension globale des enjeux et permet une communication efficace auprès des décideurs. Elle présente toutefois des limites en termes de précision et de reproductibilité.

Les approches quantitatives utilisent des modèles mathématiques et statistiques pour mesurer objectivement l'exposition aux risques. Elles calculent des probabilités de défaillance, estiment les pertes financières potentielles et modélisent les scénarios de crise avec une granularité fine.

| Approche | Avantages | Limites |

|---|---|---|

| Qualitative | Communication facilitée, mise en œuvre rapide | Subjectivité, difficultés de comparaison |

| Quantitative | Précision, objectivité, mesurabilité | Complexité, besoin de données fiables |

| Hybride | Équilibre entre rigueur et praticité | Nécessite expertise élevée |

L'INRS propose des ressources détaillées pour comprendre les différentes méthodologies applicables aux environnements professionnels complexes.

Cartographie des Dépendances Multi-Rangs

L'évaluation des risques fournisseurs ne peut se limiter aux relations directes. Une analyse pertinente doit explorer les rangs successifs de la supply chain pour identifier les dépendances cachées qui peuvent générer des vulnérabilités critiques. Un fournisseur apparemment fiable peut dépendre lui-même d'acteurs situés dans des zones géopolitiquement instables.

La cartographie multi-rangs révèle ces interdépendances en documentant les fournisseurs de rang 2 et rang 3. Cette visibilité étendue permet d'anticiper les effets domino qu'un choc sectoriel ou géographique pourrait déclencher. Les modèles économétriques comme l'inverse de Leontief facilitent cette analyse en quantifiant les flux entre secteurs et pays.

Risques Cyber et Sécurité des Tiers

La transformation numérique des chaînes d'approvisionnement multiplie les surfaces d'attaque et expose les organisations à des menaces cyber sophistiquées. L'évaluation des risques doit désormais intégrer systématiquement la dimension cybersécurité des partenaires commerciaux.

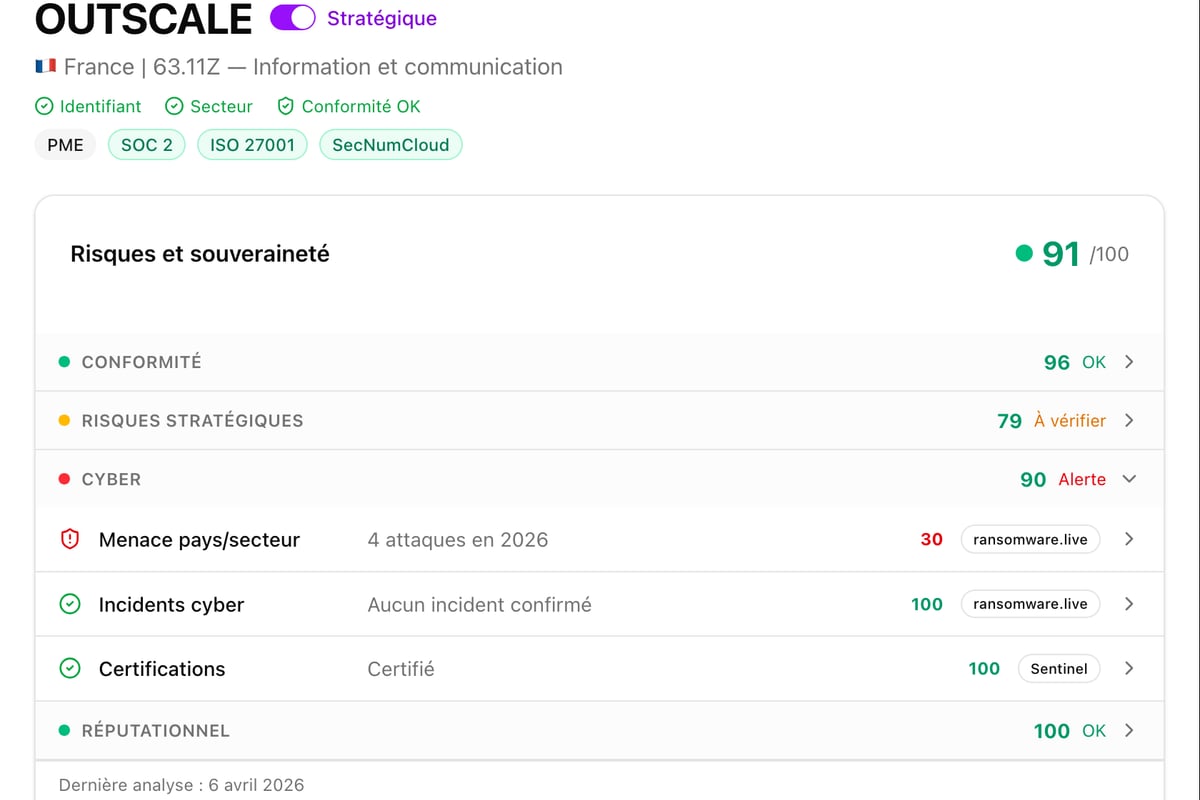

Scoring et Notation des Fournisseurs

Les entreprises avant-gardistes déploient des systèmes de scoring consolidé pour évaluer la maturité cyber de leurs fournisseurs. Ces dispositifs agrègent plusieurs indicateurs objectifs permettant une comparaison standardisée entre différents prestataires.

Les critères d'évaluation incluent notamment :

- Scan de surface d'attaque via des outils comme Mozilla Observatory

- Certifications de sécurité (ISO 27001, SOC2, HDS)

- Historique d'incidents confirmés (ransomware, violations de données)

- Indice de risque sectoriel basé sur les statistiques de compromission

Cette approche systématique transforme l'évaluation des risques cyber en un processus reproductible et auditible. Elle s'avère particulièrement précieuse pour répondre aux exigences de gestion des risques imposées par les nouvelles réglementations européennes. Les entreprises peuvent ainsi prioriser leurs efforts de sécurisation sur les fournisseurs présentant les scores les plus défavorables.

Conformité aux Sanctions et Screening

L'évaluation des risques de conformité constitue un volet critique, particulièrement dans un contexte de sanctions internationales évolutives. Les organisations doivent vérifier en continu que leurs partenaires commerciaux ne figurent pas sur les listes de sanctions et que leurs bénéficiaires effectifs (UBO) ne sont pas des personnes politiquement exposées (PEP).

Le screening automatisé permet de croiser les bases de données fournisseurs avec les registres officiels actualisés quotidiennement. Cette vigilance permanente protège l'entreprise contre les risques de non-conformité LCB-FT (Lutte Contre le Blanchiment et le Financement du Terrorisme) qui peuvent entraîner des sanctions financières et réputationnelles majeures.

Dimension Géopolitique et Souveraineté

L'évaluation des risques géopolitiques s'impose comme une priorité stratégique en 2026. Les tensions internationales, les guerres commerciales et les restrictions technologiques fragmentent les chaînes d'approvisionnement mondiales et créent des vulnérabilités inédites.

Analyse de Souveraineté Numérique

La question de la souveraineté numérique interroge le contrôle ultime exercé sur les données et les infrastructures critiques. Les entreprises européennes doivent évaluer leur exposition aux juridictions extra-européennes susceptibles d'imposer des obligations d'accès aux données via le Cloud Act américain ou la législation chinoise sur la cybersécurité.

Cette évaluation nécessite d'identifier le pays de contrôle ultime de chaque fournisseur stratégique. Un classement en quatre niveaux de souveraineté facilite cette analyse :

- Niveau 1 : Contrôle français (souveraineté maximale)

- Niveau 2 : Contrôle européen (zone de confiance étendue)

- Niveau 3 : Pays alliés hors UE (risque modéré)

- Niveau 4 : Autres juridictions (exposition élevée)

La ventilation du volume d'achats par niveau de souveraineté révèle la dépendance stratégique de l'organisation envers des acteurs potentiellement soumis à des législations extraterritoriales. Le guide de l'IRSST propose une approche méthodique applicable à cette problématique.

Simulation de Chocs Géopolitiques

L'évaluation des risques géopolitiques ne saurait se limiter à une photographie statique. Les organisations performantes déploient des capacités de simulation pour anticiper l'impact de scénarios de crise sur leurs approvisionnements. Ces exercices prospectifs permettent d'identifier les alternatives disponibles avant la survenance effective d'une perturbation.

Les simulations explorent divers scénarios comme le blocus d'un corridor maritime stratégique, l'embargo sur un pays fournisseur ou l'interdiction d'exportation de composants critiques. Pour chaque hypothèse, l'analyse quantifie les volumes d'achats exposés, identifie les fournisseurs impactés et évalue la disponibilité de sources alternatives dans des zones géographiques sécurisées.

Conformité Réglementaire NIS2, DORA et CSRD

Le cadre réglementaire européen impose des obligations renforcées en matière d'évaluation des risques, particulièrement pour les entités essentielles et importantes. Les directives NIS2, DORA et CSRD convergent vers une exigence commune : documenter rigoureusement l'analyse des tiers.

Exigences NIS2 pour les Opérateurs

La directive NIS2 oblige les opérateurs de services essentiels et importants à évaluer systématiquement les risques cyber de leurs fournisseurs critiques. Cette obligation dépasse la simple vérification ponctuelle et requiert un monitoring continu des expositions.

Les entreprises concernées doivent établir une cartographie exhaustive de leurs dépendances numériques, identifier les fournisseurs manipulant des données sensibles et évaluer leur niveau de maturité en cybersécurité. Le non-respect de ces dispositions expose les dirigeants à une responsabilité personnelle sans précédent dans le droit européen.

DORA et Risque de Concentration

Le règlement DORA (Digital Operational Resilience Act) introduit des dispositions spécifiques sur le risque de concentration chez les prestataires de services informatiques. Les entités financières doivent quantifier leur dépendance envers chaque fournisseur cloud et évaluer l'impact qu'aurait la défaillance de ces prestataires sur leur continuité opérationnelle.

Cette évaluation nécessite une analyse granulaire des services critiques externalisés et de leur substituabilité. Les établissements financiers doivent démontrer qu'ils disposent de stratégies de sortie crédibles et de plans de continuité testés régulièrement. La plateforme The Sov Sentinel centralise justement cette analyse de risques tiers en agrégeant les dimensions financières, cyber, géopolitiques et réglementaires dans une interface unifiée.

CSRD et Double Matérialité

La Corporate Sustainability Reporting Directive impose une évaluation des risques selon le principe de double matérialité. Les entreprises doivent analyser à la fois l'impact de leurs activités sur l'environnement et la société (matérialité d'impact) et l'influence des enjeux ESG sur leur performance financière (matérialité financière).

Cette double perspective s'applique également aux relations fournisseurs. L'évaluation des risques supply chain doit identifier les partenaires présentant des défaillances environnementales ou sociales susceptibles d'affecter la réputation de l'entreprise donneuse d'ordre. Le document du NIOSH offre un cadre méthodologique applicable à cette problématique.

Outils et Technologies d'Évaluation

L'évaluation des risques bénéficie aujourd'hui d'innovations technologiques qui automatisent la collecte de données, enrichissent l'analyse et accélèrent la prise de décision. L'intelligence artificielle et le big data transforment radicalement les capacités d'anticipation des organisations.

Plateformes d'Intelligence Supply Chain

Les plateformes modernes centralisent les données de multiples sources pour produire une vision consolidée des expositions. Elles agrègent les informations financières issues des registres publics, les données de conformité provenant des listes de sanctions officielles, les indicateurs cyber collectés par scan automatisé et les données géopolitiques actualisées en temps réel.

Cette convergence informationnelle permet de dépasser les approches cloisonnées qui limitaient traditionnellement l'efficacité de l'évaluation des risques. Les entreprises gagnent ainsi en réactivité face aux menaces émergentes et peuvent adapter leurs stratégies d'approvisionnement avant que les crises ne se matérialisent pleinement.

Intelligence Artificielle et Modélisation Prédictive

L'IA souveraine, notamment via des modèles comme Mistral AI, permet d'analyser des volumes massifs de données non structurées pour détecter des signaux faibles annonciateurs de crises. Ces systèmes identifient des corrélations invisibles à l'analyse humaine et génèrent des alertes précoces sur les fournisseurs présentant des dégradations de profil de risque.

Les capacités de traitement du langage naturel analysent les actualités internationales, les rapports sectoriels et les communications d'entreprises pour enrichir l'évaluation des risques réputationnels. Cette veille augmentée détecte les controverses émergentes avant qu'elles n'impactent significativement la valeur des actifs ou la continuité opérationnelle.

| Technologie | Application | Bénéfice |

|---|---|---|

| IA générative | Simulation de scénarios complexes | Anticipation renforcée |

| Machine learning | Détection d'anomalies dans les données fournisseurs | Alertes précoces |

| Blockchain | Traçabilité des certifications | Fiabilité accrue |

| API temps réel | Monitoring continu des sanctions | Conformité garantie |

Méthodologie de Déploiement

La mise en œuvre effective d'un dispositif d'évaluation des risques requiert une approche structurée en plusieurs phases complémentaires. Cette démarche progressive garantit l'adhésion des parties prenantes et la pérennité du système.

Phases de Mise en Œuvre

Le déploiement s'articule autour de cinq étapes fondamentales qui transforment progressivement la maturité organisationnelle :

- Cadrage du périmètre et définition des objectifs stratégiques alignés sur les priorités business

- Collecte des données via connexion aux sources internes (ERP, achats) et externes (registres publics)

- Paramétrage des seuils d'acceptabilité et calibrage des indicateurs de criticité

- Formation des équipes aux nouveaux processus et outils d'analyse de risques

- Monitoring continu et ajustement itératif des méthodologies en fonction des retours terrain

Cette progression séquentielle permet d'éviter les écueils classiques des projets de transformation qui privilégient la technologie au détriment de la conduite du changement. L'implication précoce des directions métiers garantit l'appropriation des dispositifs et leur utilisation effective dans les décisions quotidiennes.

Gouvernance et Responsabilités

L'évaluation des risques ne peut constituer une activité isolée confiée à un service unique. Sa réussite exige une gouvernance transverse impliquant les achats, la sécurité, la conformité, les opérations et la direction générale. Chaque fonction contribue selon son expertise spécifique à enrichir l'analyse globale.

La définition claire des rôles et responsabilités évite les zones grises préjudiciables à l'efficacité du dispositif. Le comité de pilotage arbitre les arbitrages stratégiques entre continuité opérationnelle et réduction des expositions. Les propriétaires de processus assurent la mise à jour régulière des données dans leurs périmètres respectifs.

Indicateurs de Performance et Amélioration Continue

L'évaluation des risques doit s'inscrire dans une logique d'amélioration continue basée sur la mesure objective de sa performance. Les organisations matures définissent des KPI précis permettant de piloter l'évolution de leur exposition et l'efficacité de leurs actions de mitigation.

Métriques Essentielles de Suivi

Les indicateurs clés mesurent plusieurs dimensions complémentaires de la gestion des risques supply chain :

- Taux de couverture : pourcentage de fournisseurs évalués par rapport au périmètre cible

- Délai moyen de détection : temps écoulé entre l'apparition d'un risque et son identification formelle

- Taux de conformité NIS2/DORA : proportion de fournisseurs critiques respectant les seuils réglementaires

- Concentration géographique : part du volume d'achats exposée à un pays ou une zone unique

- Score moyen de résilience : indicateur consolidé mesurant la robustesse globale de l'écosystème

Ces métriques alimentent des tableaux de bord régulièrement présentés aux instances de gouvernance. Leur évolution dans le temps matérialise les progrès réalisés et justifie les investissements consentis dans le renforcement de la résilience organisationnelle.

Boucles de Rétroaction

L'amélioration continue s'appuie sur des boucles de rétroaction capturant les enseignements des incidents survenus et des exercices de simulation conduits. Chaque matérialisation de risque fait l'objet d'une analyse post-mortem documentant les défaillances de détection et l'efficacité des plans de réponse déployés.

Ces retours d'expérience enrichissent progressivement les bases de connaissance et affinent les algorithmes de notation des fournisseurs. Les entreprises apprenantes capitalisent ainsi sur leurs erreurs passées pour renforcer leurs capacités d'anticipation futures. Cette dynamique vertueuse transforme l'évaluation des risques en avantage concurrentiel durable.

Intégration aux Processus Achats et Contractuels

L'évaluation des risques génère sa pleine valeur lorsqu'elle s'intègre nativement aux processus de sourcing et de contractualisation. Cette connexion garantit que les décisions d'approvisionnement incorporent systématiquement les dimensions de risque dans leurs critères de choix.

Qualification Préalable des Fournisseurs

Les processus de pré-qualification intègrent désormais des vérifications de conformité automatisées avant toute mise en relation commerciale. Le screening initial vérifie l'absence du fournisseur candidat sur les listes de sanctions, valide l'identité de ses bénéficiaires effectifs et évalue son score cyber consolidé.

Cette barrière d'entrée filtre les partenaires présentant des profils de risque incompatibles avec la politique d'entreprise. Elle accélère paradoxalement les cycles d'approvisionnement en évitant les découvertes tardives de non-conformité qui nécessiteraient de recommencer les processus de sélection. Les équipes achats disposent ainsi d'un vivier pré-qualifié de fournisseurs éligibles.

Clauses Contractuelles et Audit Rights

Les contrats fournisseurs évoluent pour intégrer des clauses spécifiques encadrant les obligations de cybersécurité, de conformité et de transparence. Ces stipulations contractualisent le droit d'audit permettant à l'entreprise donneuse d'ordre de vérifier périodiquement le maintien des standards de sécurité chez ses prestataires critiques.

Les mécanismes de pénalités graduées incitent les fournisseurs à maintenir leurs certifications à jour et à notifier rapidement tout incident de sécurité. Cette contractualisation transforme l'évaluation des risques en levier de gouvernance partagée où les obligations mutuelles créent un écosystème collectivement plus résilient.

L'évaluation des risques s'impose comme une discipline stratégique indispensable pour naviguer dans la complexité géopolitique et réglementaire de 2026. Les organisations qui maîtrisent cette compétence transforment leurs vulnérabilités en opportunités de différenciation compétitive. The Sov Sentinel offre justement une plateforme souveraine d'intelligence supply chain pour cartographier vos dépendances stratégiques, détecter les sanctions en temps réel et simuler l'impact des chocs géopolitiques, tout en assurant votre conformité aux exigences NIS2, DORA et CSRD.

Restez informé des risques supply chain

Recevez nos analyses et guides pratiques directement dans votre boite mail. 1 article par semaine.

Prêt à sécuriser votre supply chain ?

Découvrez comment The Sov Sentinel cartographie vos risques fournisseurs et vous aide à rester conforme.

Demander une analyse gratuiteArticles sur le même sujet

Risque pour une entreprise : Identification et gestion

Découvrez les principaux risques pour une entreprise et comment les identifier, évaluer et gérer efficacement en 2026 pour assurer la pérennité.

Évaluation du Risque : Guide Complet pour 2026

Découvrez les méthodologies d'évaluation du risque en 2026 : approches quantitatives, gestion des tiers et conformité réglementaire NIS2/DORA.

Action Correctives : Pilotez Vos Risques Supply Chain

Découvrez comment les action correctives permettent de maîtriser les risques fournisseurs et d'assurer la continuité de votre supply chain.