Cyber Risques : Enjeux et Protection Supply Chain 2026

Tristan Méneret

Fondateur / CEO

Les entreprises européennes font face à une intensification sans précédent des menaces informatiques qui pèsent sur leurs écosystèmes d'approvisionnement. En 2026, les cyber risques ne se limitent plus aux infrastructures internes : ils s'étendent désormais à l'ensemble de la chaîne de valeur, touchant fournisseurs, sous-traitants et partenaires commerciaux. Cette évolution transforme radicalement la manière dont les organisations doivent appréhender leur sécurité et leur résilience opérationnelle dans un contexte géopolitique tendu.

La Mutation des Cyber Risques dans l'Écosystème Supply Chain

Les cyber risques constituent aujourd'hui l'une des principales menaces pesant sur la continuité des activités commerciales. Selon les dernières études sectorielles, plus de 62% des incidents de sécurité informatique en 2025 ont trouvé leur origine dans les systèmes d'un fournisseur tiers.

L'Expansion de la Surface d'Attaque

La digitalisation accélérée des chaînes d'approvisionnement multiplie les points d'entrée potentiels pour les acteurs malveillants. Chaque connexion avec un partenaire commercial, chaque interface logicielle et chaque échange de données crée une vulnérabilité potentielle.

Les principaux vecteurs d'exposition incluent :

- Les interfaces API non sécurisées entre systèmes d'information

- Les accès VPN accordés aux fournisseurs sans supervision adéquate

- Les plateformes collaboratives cloud partagées avec des tiers

- Les systèmes EDI (Échange de Données Informatisées) obsolètes

- Les solutions SaaS tierces intégrées dans les processus métier

Cette interconnexion généralisée transforme chaque fournisseur en maillon potentiellement faible de la sécurité globale. Une défaillance chez un prestataire de rang 2 ou 3 peut déclencher un effet domino catastrophique sur l'ensemble de la chaîne.

Typologie des Menaces Cyber Contemporaines

Les attaques par ransomware demeurent la menace la plus destructrice pour les supply chains en 2026. Ces logiciels malveillants paralysent non seulement l'entreprise ciblée mais également tous ses partenaires commerciaux dépendants.

| Type de Menace | Impact Supply Chain | Temps de Récupération Moyen |

|---|---|---|

| Ransomware | Paralysie totale des flux | 21-45 jours |

| Vol de données | Exposition d'informations sensibles | 90-180 jours |

| Attaque DDoS | Interruption des services en ligne | 2-7 jours |

| Compromission d'accès | Infiltration long terme | 6-12 mois |

| Supply chain attack | Propagation multi-rangs | 60-120 jours |

Les attaques ciblant spécifiquement la supply chain, où les cybercriminels compromettent un fournisseur pour atteindre leurs véritables cibles, connaissent une croissance exponentielle. Cette approche permet aux attaquants de contourner les défenses directes de grandes organisations en passant par leurs partenaires moins protégés.

Cadre Réglementaire Européen Face aux Cyber Risques

L'Union Européenne a considérablement renforcé son arsenal législatif pour contraindre les entreprises à mieux gérer leurs cyber risques supply chain. La directive NIS2, entrée en application progressive depuis 2024, impose des obligations strictes en matière d'analyse des tiers.

Obligations NIS2 et Gestion des Risques Fournisseurs

La directive NIS2 élargit drastiquement le périmètre des entités concernées par les obligations de cybersécurité. Elle couvre désormais 18 secteurs d'activité considérés comme essentiels ou importants pour l'économie européenne, incluant les secteurs manufacturiers et les infrastructures critiques.

Les entreprises doivent impérativement :

- Cartographier exhaustivement leurs fournisseurs critiques

- Évaluer le niveau de cyber-maturité de chaque tiers stratégique

- Mettre en œuvre des mesures de surveillance continue

- Documenter les procédures de gestion des incidents

- Notifier les violations dans les 24 heures aux autorités compétentes

Le non-respect de ces exigences expose les dirigeants à une responsabilité personnelle et à des sanctions administratives pouvant atteindre 10 millions d'euros ou 2% du chiffre d'affaires mondial.

Convergence DORA et Cyber Risques Financiers

Le règlement DORA (Digital Operational Resilience Act) complète ce dispositif pour le secteur financier en imposant une gestion rigoureuse du risque informatique lié aux prestataires de services TIC. Cette réglementation établit un cadre harmonisé pour la résilience opérationnelle numérique des entités financières européennes.

Les établissements concernés doivent désormais maintenir un registre détaillé de tous leurs fournisseurs technologiques et évaluer leur criticité selon des critères précis. Pour les prestataires jugés critiques, des clauses contractuelles spécifiques et des audits réguliers deviennent obligatoires.

Méthodologie d'Évaluation des Cyber Risques Tiers

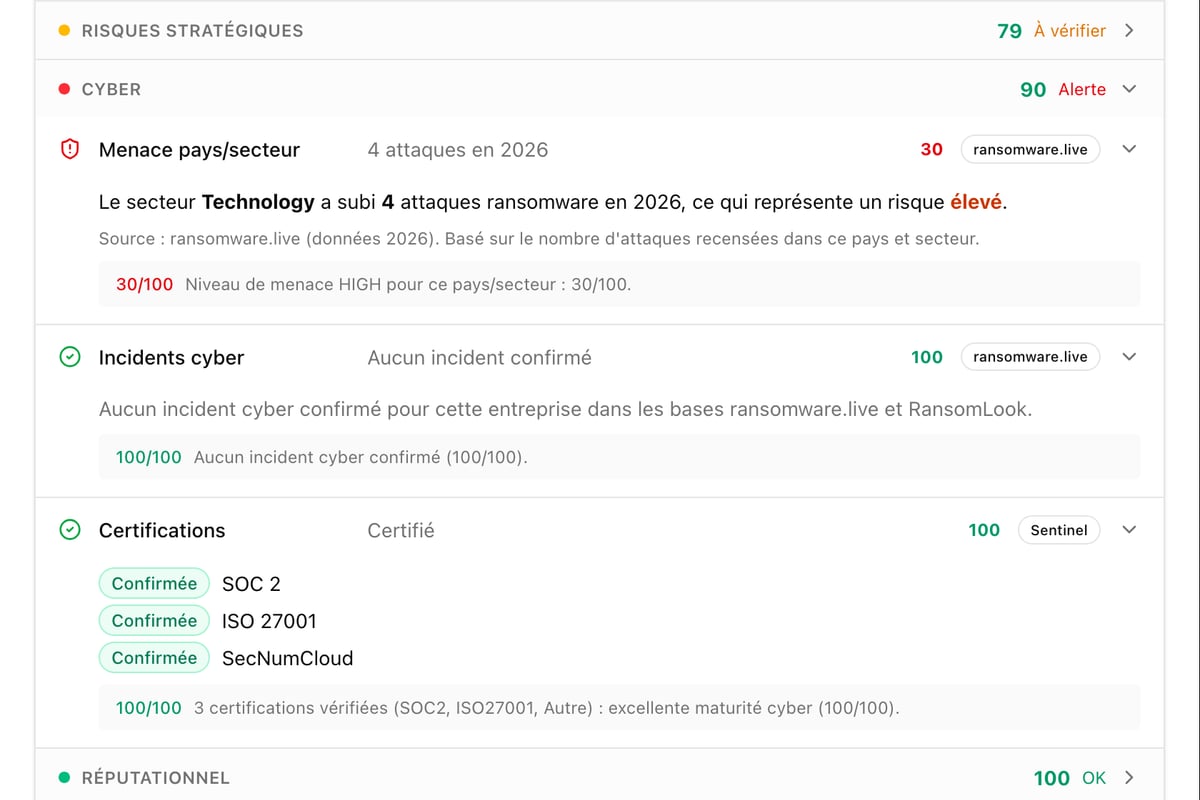

L'évaluation rigoureuse des cyber risques portés par les fournisseurs nécessite une approche structurée combinant indicateurs techniques et analyse contextuelle. Les organisations doivent abandonner les questionnaires statiques au profit de systèmes de scoring dynamiques alimentés en temps réel.

Indicateurs Techniques de Sécurité

L'analyse de la surface d'attaque externe constitue le premier niveau d'évaluation. Cette démarche examine les éléments visibles publiquement : certificats SSL, configuration des serveurs, exposition de ports, présence de vulnérabilités connues et score Mozilla Observatory.

Les certifications représentent un second niveau d'analyse indispensable. La possession d'un certificat ISO 27001 ou d'une attestation SOC 2 Type II témoigne d'un engagement formel envers la sécurité informatique, bien que ces labels ne garantissent pas l'immunité face aux attaques.

Critères d'évaluation prioritaires :

- Score de sécurité des en-têtes HTTP et configurations TLS

- Présence et validité des certifications de sécurité (ISO 27001, SOC2)

- Historique public d'incidents de sécurité ou de fuites de données

- Temps de réponse aux correctifs de sécurité critiques

- Politique de divulgation des vulnérabilités

L'historique d'incidents constitue un prédicteur puissant du risque futur. Une entreprise ayant subi une attaque par ransomware présente statistiquement une probabilité 3,5 fois supérieure d'être à nouveau compromise dans les 18 mois suivants.

Analyse Contextuelle et Risque Sectoriel

Le secteur d'activité influence significativement le niveau d'exposition aux cyber risques. Les fournisseurs opérant dans les technologies de l'information, la santé ou l'énergie subissent des volumes d'attaques nettement supérieurs aux moyennes observées dans d'autres industries.

| Secteur | Indice de Risque Cyber | Fréquence d'Attaques Annuelles |

|---|---|---|

| Technologies (IT) | 8,7/10 | 147 tentatives |

| Finance | 8,3/10 | 132 tentatives |

| Santé | 7,9/10 | 118 tentatives |

| Énergie | 7,6/10 | 103 tentatives |

| Manufacture | 6,2/10 | 67 tentatives |

| Services | 5,4/10 | 51 tentatives |

La gestion des risques doit également intégrer la dimension géographique et juridictionnelle. Les fournisseurs soumis au Cloud Act américain ou au FISA 702 présentent des risques spécifiques liés à l'accès potentiel de gouvernements étrangers aux données hébergées.

Stratégies de Mitigation des Cyber Risques Supply Chain

Face à l'ampleur des menaces, les entreprises doivent déployer une stratégie de défense multicouche associant prévention, détection et réponse. L'approche "zero trust" s'impose progressivement comme standard pour les interactions avec les tiers.

Segmentation et Contrôle des Accès

La segmentation stricte des accès fournisseurs limite la propagation potentielle d'une compromission. Chaque prestataire ne doit disposer que des permissions strictement nécessaires à l'exécution de sa mission, sans accès latéral vers d'autres systèmes.

Principes fondamentaux de segmentation :

- Authentification multifacteur obligatoire pour tous les accès tiers

- Limitation temporelle des permissions avec révocation automatique

- Surveillance en temps réel des comportements anormaux

- Isolation réseau par micro-segmentation

- Chiffrement systématique des échanges de données sensibles

Les solutions de Privileged Access Management (PAM) permettent de contrôler finement les accès privilégiés accordés aux administrateurs externes, en enregistrant toutes les sessions pour audit ultérieur.

Surveillance Continue et Détection Précoce

Les systèmes de monitoring doivent surveiller en permanence les indicateurs de compromission chez les fournisseurs critiques. Cette veille s'appuie sur des sources multiples : dark web, forums spécialisés, bases de données d'incidents, et flux de threat intelligence.

L'automatisation de cette surveillance devient indispensable face au volume croissant de tiers à superviser. Une plateforme centralisée capable d'agréger signaux faibles et alertes critiques facilite la réactivité des équipes de sécurité. Pour évaluer efficacement le niveau de protection de vos partenaires, le Scoring cyber fournisseurs permet d'analyser en continu la surface d'attaque, les certifications et l'historique d'incidents de chaque tiers stratégique.

Plans de Continuité et Scénarios de Crise

L'anticipation des ruptures liées aux cyber risques exige la préparation de plans de continuité spécifiques. Ces dispositifs identifient les fournisseurs critiques sans alternative immédiate et établissent des procédures de bascule vers des solutions de secours.

Les simulations régulières de crises cyber impliquant des fournisseurs permettent de tester la robustesse des procédures et d'identifier les failles organisationnelles. Ces exercices doivent intégrer les équipes achats, juridiques, techniques et communication pour garantir une coordination optimale en situation réelle.

Intelligence Géopolitique et Cyber Risques Émergents

La dimension géopolitique des cyber risques s'intensifie en 2026 avec la multiplication des groupes d'attaquants soutenus par des États. Les chaînes d'approvisionnement deviennent des cibles privilégiées dans les stratégies de guerre économique et d'espionnage industriel.

Menaces Étatiques et Groupes APT

Les Advanced Persistent Threats (APT) représentent la forme la plus sophistiquée de cyber risques. Ces groupes, souvent affiliés à des agences de renseignement, mènent des opérations d'infiltration de longue durée visant l'exfiltration de propriété intellectuelle ou la préparation d'opérations de sabotage.

Leurs méthodes privilégient l'approche indirecte par compromission de la supply chain. En infiltrant un fournisseur de logiciels ou de composants, ils obtiennent un accès durable à des milliers d'organisations cibles sans éveiller les soupçons.

Secteurs particulièrement ciblés :

- Défense et aéronautique pour l'espionnage technologique

- Énergie et utilities pour le positionnement stratégique

- Télécommunications pour l'interception de communications

- Recherche pharmaceutique pour le vol de propriété intellectuelle

- Industrie manufacturière pour les secrets de fabrication

La protection contre ces menaces sophistiquées nécessite une approche de sécurité assumant la compromission comme probable. Les architectures doivent limiter les mouvements latéraux et déployer une détection comportementale avancée.

Impact des Sanctions Internationales

Les régimes de sanctions économiques créent des cyber risques indirects mais significatifs. Un fournisseur soudainement sanctionné doit être immédiatement déconnecté des systèmes d'information, sous peine d'exposition légale grave pour l'entreprise cliente.

| Type de Sanction | Impact Cyber | Délai de Réaction Requis |

|---|---|---|

| Sanctions OFAC (USA) | Déconnexion immédiate | < 24 heures |

| Sanctions UE | Suspension des accès | < 48 heures |

| Listes nationales | Révocation progressive | < 7 jours |

| Sanctions sectorielles | Audit et adaptation | < 30 jours |

La surveillance en temps réel des listes de sanctions internationales devient donc un élément critique de la gestion des cyber risques. Cette veille doit couvrir non seulement les fournisseurs directs mais également leurs actionnaires et bénéficiaires effectifs susceptibles de figurer sur des listes de personnes sanctionnées.

Gouvernance et Responsabilité Face aux Cyber Risques

La gouvernance des cyber risques supply chain ne peut plus être déléguée uniquement aux directions informatiques. Elle exige une implication directe du comité exécutif et du conseil d'administration, avec une allocation budgétaire proportionnée aux enjeux.

Rôle du Conseil d'Administration

Les administrateurs portent désormais une responsabilité fiduciaire explicite en matière de cyber-résilience. Ils doivent s'assurer que l'organisation dispose de capacités adéquates d'identification, de protection et de réponse face aux menaces informatiques affectant la chaîne d'approvisionnement.

Cette supervision implique la revue régulière des indicateurs clés : nombre de fournisseurs critiques évalués, taux de couverture des audits de sécurité, délai moyen de détection des incidents, et coût des interruptions liées aux cyber-attaques.

Questions essentielles pour le conseil :

- Quelle proportion de nos fournisseurs critiques a fait l'objet d'une évaluation cyber récente ?

- Disposons-nous d'alternatives identifiées pour chaque prestataire stratégique ?

- Nos polices d'assurance cyber couvrent-elles les pertes liées aux incidents fournisseurs ?

- Les clauses contractuelles imposent-elles des standards de sécurité vérifiables ?

- Nos équipes sont-elles formées à la gestion de crise cyber multi-acteurs ?

La nomination d'un responsable dédié à la résilience de la supply chain, avec ligne de reporting directe au comité exécutif, témoigne de la maturité organisationnelle sur ces enjeux.

Clauses Contractuelles et Transfert de Risque

Les contrats avec les fournisseurs constituent le premier niveau de défense juridique face aux cyber risques. Ces documents doivent spécifier clairement les attentes en matière de sécurité informatique et les conséquences en cas de manquement.

Les clauses d'audit permettent de vérifier la conformité effective du fournisseur aux standards de sécurité convenus. Le droit de procéder à des audits techniques inopinés dissuade les comportements négligents et facilite la détection précoce des vulnérabilités.

L'assurance cyber, bien que coûteuse, transfert une partie du risque financier vers des tiers spécialisés. Les polices récentes intègrent progressivement une couverture des pertes consécutives à des incidents chez les fournisseurs, moyennant la démonstration de pratiques de diligence raisonnable.

Technologies Émergentes de Gestion des Cyber Risques

L'intelligence artificielle et l'automatisation transforment radicalement les capacités de détection et de réponse face aux cyber risques supply chain. Ces technologies permettent de traiter des volumes de données impossibles à analyser manuellement.

Intelligence Artificielle et Détection d'Anomalies

Les systèmes d'apprentissage automatique excellent dans l'identification de patterns anormaux au sein de flux de données massifs. Appliqués à la surveillance des fournisseurs, ils détectent les déviations comportementales susceptibles de signaler une compromission : connexions inhabituelles, volumes d'échange anormaux, ou modifications suspectes de configurations.

Ces algorithmes s'améliorent continuellement en intégrant les nouveaux incidents et techniques d'attaque. Leur capacité prédictive permet d'anticiper les menaces émergentes en corrélant des signaux faibles dispersés dans l'écosystème.

Applications concrètes de l'IA :

- Scoring dynamique du risque cyber fournisseur avec mise à jour quotidienne

- Détection d'anomalies dans les communications inter-systèmes

- Priorisation automatique des alertes selon leur criticité

- Recommandations de mesures de mitigation contextualisées

- Simulation d'impact des incidents potentiels sur les opérations

L'intégration de ces capacités dans une plateforme centralisée multiplie leur efficacité en créant une vision holistique des cyber risques à travers l'ensemble de la chaîne de valeur.

Blockchain et Traçabilité Sécurisée

La technologie blockchain offre des perspectives intéressantes pour sécuriser la traçabilité des composants et des échanges au sein des supply chains complexes. Son architecture distribuée et immuable complique considérablement l'introduction de composants contrefaits ou compromis.

Plusieurs consortiums industriels expérimentent des registres distribués pour authentifier l'origine des pièces critiques et vérifier l'intégrité des mises à jour logicielles tout au long de la chaîne. Cette approche renforce la confiance sans nécessiter une autorité centrale de certification.

Les limites actuelles résident dans la complexité d'implémentation et les coûts de transaction, qui restreignent l'usage aux composants à très haute criticité. L'évolution vers des protocoles plus efficients pourrait élargir progressivement le champ d'application.

Dimension Humaine et Culture de Sécurité

Au-delà des technologies, la maîtrise des cyber risques repose fondamentalement sur les comportements humains. Les erreurs de manipulation, l'ingénierie sociale et le manque de vigilance causent la majorité des incidents de sécurité impliquant des tiers.

Formation et Sensibilisation Continue

Les programmes de sensibilisation doivent cibler non seulement les collaborateurs internes mais également les utilisateurs chez les fournisseurs ayant accès aux systèmes d'information. Cette formation couvre la reconnaissance des tentatives de phishing, la gestion sécurisée des mots de passe, et les procédures de signalement des incidents.

Les simulations de phishing ciblé permettent d'évaluer la vulnérabilité réelle aux attaques d'ingénierie sociale et d'identifier les populations nécessitant un renforcement de formation. Les résultats doivent être analysés sans dimension punitive pour encourager la transparence.

La création d'une culture de sécurité partagée avec l'écosystème de fournisseurs transforme chaque acteur en sentinelle potentielle. Les canaux de communication sécurisés facilitent le partage rapide d'informations sur les menaces émergentes.

La maîtrise des cyber risques dans les chaînes d'approvisionnement représente un impératif stratégique pour toute organisation soucieuse de sa résilience opérationnelle en 2026. L'interconnexion croissante des écosystèmes et la sophistication des menaces exigent une approche structurée combinant évaluation rigoureuse, surveillance continue et gouvernance adaptée. The Sov Sentinel offre une plateforme souveraine d'intelligence supply chain qui centralise l'analyse des risques fournisseurs incluant le scoring cyber, la détection de sanctions en temps réel et la simulation d'impacts géopolitiques, répondant ainsi aux exigences NIS2, DORA et CSRD dans l'Union Européenne. Protégez votre chaîne de valeur en obtenant une visibilité complète sur vos dépendances stratégiques.

Restez informé des risques supply chain

Recevez nos analyses et guides pratiques directement dans votre boite mail. 1 article par semaine.

Prêt à sécuriser votre supply chain ?

Découvrez comment The Sov Sentinel cartographie vos risques fournisseurs et vous aide à rester conforme.

Demander une analyse gratuiteArticles sur le même sujet

Évaluation des Risques : Guide Complet pour 2026

Découvrez les méthodes d'évaluation des risques pour sécuriser votre supply chain. Approches, outils et conformité réglementaire NIS2/DORA.

Risques ESG : Comprendre et maîtriser les enjeux 2026

Les risques ESG transforment la gestion des chaînes d'approvisionnement. Découvrez comment identifier et anticiper ces menaces stratégiques.

Intelligence artificielle en logistique : guide 2026

Découvrez comment l'intelligence artificielle transforme la logistique en 2026 : prévisions, optimisation, gestion des risques géopolitiques.