Risques en entreprise : identifier et gérer les menaces

Tristan Méneret

Fondateur / CEO

Les organisations contemporaines évoluent dans un environnement complexe où la multiplication des menaces exige une vigilance constante. Qu'il s'agisse de perturbations dans la chaîne d'approvisionnement, de cyberattaques sophistiquées ou de tensions géopolitiques, les risques dans une entreprise se diversifient et s'intensifient. Cette réalité impose aux dirigeants d'adopter une approche structurée pour identifier, évaluer et maîtriser les vulnérabilités qui menacent la continuité de leurs activités. La compréhension approfondie de ces différentes catégories de risques constitue le premier rempart contre les crises potentielles.

Typologie des risques auxquels font face les organisations

La cartographie des menaces entrepreneuriales révèle une diversité qui nécessite une classification méthodique. Les différents types de risques en entreprise se répartissent en plusieurs catégories distinctes, chacune présentant des caractéristiques et des impacts spécifiques sur l'activité économique.

Risques financiers et de liquidité

Les risques financiers représentent une catégorie fondamentale qui peut compromettre la solvabilité d'une organisation. Ces menaces incluent les fluctuations de trésorerie, l'endettement excessif, les impayés clients et les variations de change pour les entreprises internationales.

Principaux indicateurs de risque financier :

- Ratio d'endettement supérieur aux normes sectorielles

- Délais de paiement clients en augmentation

- Dépendance excessive envers un nombre limité de clients

- Exposition aux fluctuations monétaires sans couverture

La surveillance continue de ces paramètres permet d'anticiper les difficultés et d'ajuster la stratégie financière avant qu'une situation critique ne survienne. Les entreprises comme Eurofins Scientific doivent porter une attention particulière à ces aspects dans un contexte économique volatile.

Risques opérationnels et industriels

Les perturbations opérationnelles constituent une source majeure de vulnérabilité pour les activités productives. Ces risques englobent les défaillances techniques, les accidents du travail, les ruptures d'approvisionnement et les dysfonctionnements organisationnels.

| Type de risque opérationnel | Impact potentiel | Délai de matérialisation |

|---|---|---|

| Panne d'équipement critique | Arrêt de production | Immédiat |

| Défaillance fournisseur clé | Rupture de stock | 1 à 4 semaines |

| Accident du travail | Perte humaine et juridique | Variable |

| Obsolescence technologique | Perte de compétitivité | 6 à 24 mois |

L'importance des équipements conformes et sécurisés ne peut être sous-estimée, comme le souligne cette analyse sur les accidents du travail liés aux machines, qui met en évidence la gravité de ces incidents.

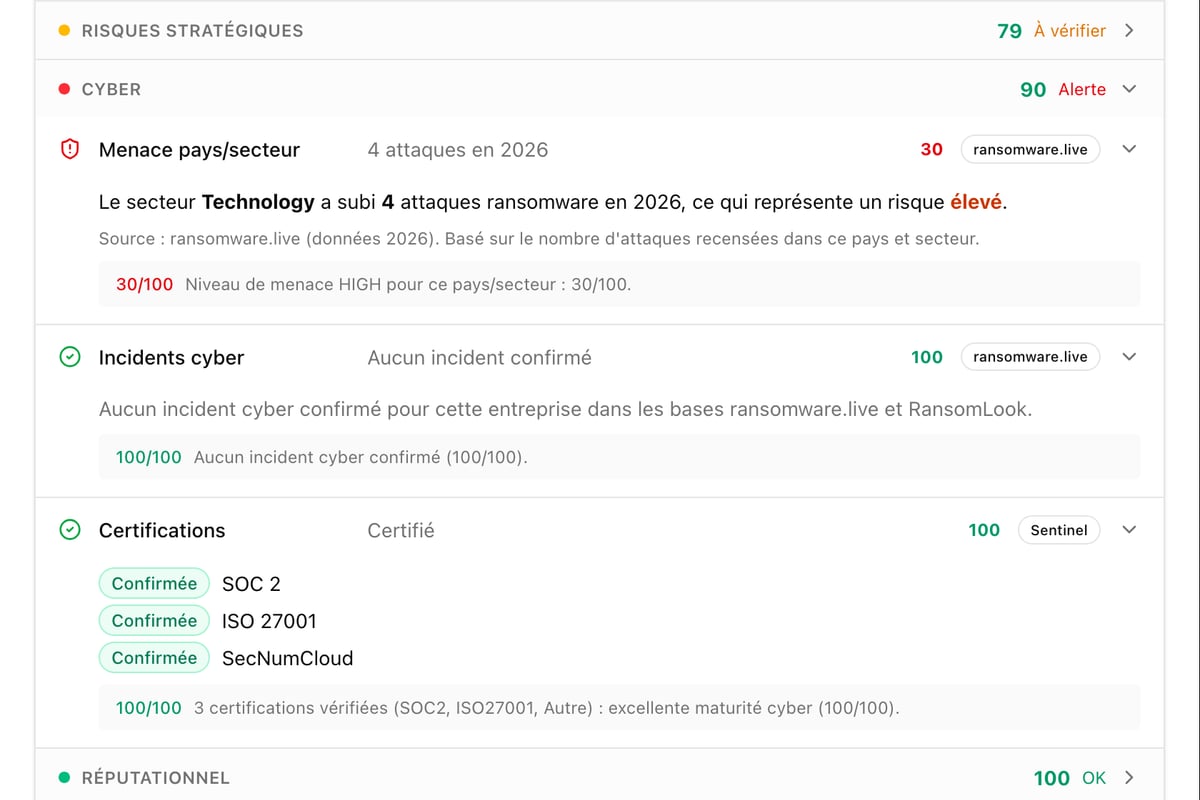

Risques numériques et cybersécurité

L'évolution digitale des organisations s'accompagne d'une exposition croissante aux menaces informatiques. Les risques dans une entreprise liés à la cybersécurité se sont multipliés avec la transformation numérique et la dématérialisation des processus métier.

Menaces cyber et protection des données

Les cyberattaques représentent désormais un risque majeur capable de paralyser l'activité d'une organisation en quelques heures. Les ransomwares, les violations de données personnelles et les intrusions dans les systèmes d'information constituent les principales menaces.

Vecteurs d'attaque les plus fréquents :

- Phishing et ingénierie sociale : exploitation des vulnérabilités humaines

- Ransomware : chiffrement des données avec demande de rançon

- Attaques sur la chaîne d'approvisionnement : compromission via les fournisseurs

- Exploitation de vulnérabilités logicielles : failles non corrigées

Les entreprises technologiques comme Atos ou Sopra Steria doivent mettre en place des dispositifs de surveillance permanente pour détecter les anomalies.

Pour gérer efficacement cette dimension, l'évaluation systématique du niveau de sécurité des partenaires devient indispensable. Un scoring cyber fournisseurs permet d'identifier les maillons faibles de l'écosystème et d'anticiper les risques de contamination par ricochet.

Conformité réglementaire numérique

La réglementation européenne impose des standards stricts en matière de protection des données et de sécurité des systèmes d'information. Le RGPD, NIS2 et DORA créent un cadre contraignant que les organisations doivent respecter sous peine de sanctions financières significatives.

Ces obligations légales transforment la gestion des risques dans une entreprise en un exercice permanent de mise en conformité et de documentation des processus de sécurité.

Risques liés à la chaîne d'approvisionnement

Les perturbations de la supply chain constituent l'une des menaces les plus critiques pour les organisations modernes. La mondialisation des échanges a créé des interdépendances complexes qui exposent les entreprises à des chocs provenant de zones géographiques lointaines.

Dépendances stratégiques et vulnérabilités

L'analyse des dépendances fournisseurs révèle fréquemment des concentrations dangereuses sur certains acteurs ou régions. Cette situation crée des points de défaillance unique capables de paralyser l'ensemble de la production.

| Niveau de dépendance | Nombre de fournisseurs alternatifs | Délai de substitution | Niveau de risque |

|---|---|---|---|

| Critique | 0-1 | > 6 mois | Très élevé |

| Élevée | 2-3 | 3-6 mois | Élevé |

| Modérée | 4-6 | 1-3 mois | Moyen |

| Faible | > 6 | < 1 mois | Faible |

Les tensions géopolitiques actuelles amplifient ces vulnérabilités. Un conflit commercial, des sanctions internationales ou une crise sanitaire peuvent instantanément bloquer les approvisionnements essentiels.

Impact des chocs géopolitiques

Les événements géopolitiques représentent une catégorie de risques dans une entreprise particulièrement difficile à anticiper mais aux conséquences potentiellement dévastatrices. Les conflits armés, les sanctions économiques et les réorganisations des alliances commerciales redessinent constamment la carte des risques.

Pour les secteurs stratégiques comme l'aérospatiale (Airbus), l'énergie (Nexans) ou la pharmacie (Sanofi), la maîtrise de ces risques devient un enjeu de souveraineté économique.

Scénarios géopolitiques à surveiller en 2026 :

- Tensions commerciales sino-américaines et restrictions technologiques

- Instabilité dans les zones productrices de matières premières

- Nouvelles vagues de sanctions internationales

- Réorganisation des corridors logistiques mondiaux

Méthodologie d'identification et d'évaluation

La gestion efficace des risques en entreprise nécessite une approche systématique qui combine analyse qualitative et quantification des impacts potentiels. Cette démarche structurée permet de hiérarchiser les menaces et d'allouer les ressources de manière optimale.

Cartographie des risques et matrice d'exposition

L'inventaire exhaustif des menaces constitue la première étape d'une démarche rigoureuse. Cette cartographie doit englober l'ensemble des processus, des actifs critiques et des parties prenantes de l'organisation.

La matrice de risque croise deux dimensions fondamentales : la probabilité d'occurrence et la gravité de l'impact. Cette visualisation permet d'identifier rapidement les zones prioritaires nécessitant des actions préventives.

Dimensions d'évaluation de l'impact :

- Impact financier direct (pertes, amendes, coûts de remédiation)

- Impact opérationnel (interruption d'activité, dégradation de la qualité)

- Impact réputationnel (perte de confiance, atteinte à l'image)

- Impact juridique (sanctions, poursuites, responsabilité)

- Impact stratégique (perte de parts de marché, affaiblissement concurrentiel)

Analyse de scénarios et tests de résistance

La simulation de situations de crise permet d'évaluer la résilience organisationnelle face à différents chocs. Ces exercices révèlent les vulnérabilités cachées et testent l'efficacité des plans de continuité d'activité.

Les stress tests doivent couvrir des scénarios variés : défaillance d'un fournisseur majeur, cyberattaque paralysante, crise sanitaire, perturbation logistique majeure ou changement réglementaire brutal.

Stratégies de mitigation et de transfert

Une fois les risques dans une entreprise identifiés et évalués, la mise en œuvre de stratégies de réduction devient prioritaire. Les approches de gestion des risques combinent prévention, protection et transfert selon la nature et l'ampleur des menaces.

Mesures préventives et contrôles internes

La prévention constitue la première ligne de défense contre les risques opérationnels et stratégiques. Elle repose sur l'établissement de procédures rigoureuses, la formation continue des équipes et l'automatisation des contrôles critiques.

- Diversification des fournisseurs pour réduire les dépendances

- Constitution de stocks de sécurité pour les composants critiques

- Redondance des systèmes informatiques essentiels

- Programmes de sensibilisation à la cybersécurité

- Audits réguliers de conformité et de sécurité

Les organisations doivent également mettre en place des indicateurs d'alerte précoce qui signalent les déviations avant qu'elles ne deviennent critiques.

Solutions d'assurance et protection financière

Le transfert de risque via l'assurance permet de couvrir certaines catégories de menaces difficilement maîtrisables. Les principaux risques à assurer incluent la responsabilité civile, les dommages aux biens, la perte d'exploitation et, de plus en plus, les cyber-risques.

| Type d'assurance | Risques couverts | Limites typiques |

|---|---|---|

| Responsabilité civile | Dommages causés aux tiers | Variable selon activité |

| Perte d'exploitation | Interruption d'activité | Franchise temporelle |

| Cyber-assurance | Incidents informatiques | Plafonds et exclusions |

| Transport de marchandises | Dommages logistiques | Selon Incoterms |

Toutefois, l'assurance ne remplace pas une gestion proactive des risques et certaines menaces restent non assurables ou économiquement prohibitives à couvrir.

Gouvernance et pilotage du risque

La maîtrise des risques dans une entreprise exige une gouvernance claire qui définit les responsabilités, les processus de décision et les mécanismes de surveillance. Cette architecture organisationnelle garantit que la gestion du risque reste une priorité stratégique.

Rôles et responsabilités

La fonction de risk manager occupe une position centrale dans les organisations matures. Ce responsable coordonne l'identification des menaces, supervise la mise en œuvre des plans d'action et rapporte régulièrement à la direction générale.

Structure organisationnelle type :

- Comité des risques : instance de gouvernance stratégique

- Risk manager : coordination et pilotage opérationnel

- Responsables métiers : gestion des risques sectoriels

- Audit interne : contrôle et évaluation indépendante

- Compliance officer : veille réglementaire et conformité

Cette répartition des rôles assure une couverture complète tout en évitant les zones grises où certains risques pourraient être négligés.

Indicateurs de performance et tableaux de bord

Le pilotage efficace nécessite des métriques pertinentes qui mesurent l'exposition réelle et l'efficacité des dispositifs de maîtrise. Ces indicateurs doivent être régulièrement actualisés et communiqués aux instances dirigeantes.

Les tableaux de bord consolidés offrent une vision synthétique permettant d'identifier rapidement les tendances préoccupantes et de déclencher les actions correctives appropriées.

Évolutions réglementaires et obligations de vigilance

Le cadre légal européen se renforce continuellement pour imposer aux organisations une diligence accrue dans la gestion de leurs risques tiers. Les réglementations NIS2, DORA et CSRD transforment profondément les exigences en matière d'analyse de l'écosystème fournisseurs.

Directive NIS2 et sécurité des réseaux

La directive NIS2 étend considérablement le périmètre des entités soumises à des obligations de cybersécurité. Elle impose une évaluation rigoureuse des risques liés aux fournisseurs de services critiques et aux chaînes d'approvisionnement numériques.

Les secteurs concernés incluent l'énergie, les transports, la santé, les infrastructures numériques et les services publics essentiels. Les sanctions en cas de non-conformité peuvent atteindre 10 millions d'euros ou 2% du chiffre d'affaires mondial.

Règlement DORA et résilience financière

Le règlement DORA (Digital Operational Resilience Act) cible spécifiquement le secteur financier en imposant des standards stricts de gestion des risques informatiques. Les établissements financiers comme Amundi doivent démontrer leur capacité à résister aux chocs numériques.

Exigences principales de DORA :

- Tests de pénétration et audits de sécurité réguliers

- Classification des prestataires ICT critiques

- Plans de continuité d'activité robustes

- Reporting obligatoire des incidents majeurs

- Supervision renforcée des tiers technologiques

Directive CSRD et reporting de durabilité

La directive CSRD élargit les obligations de reporting extra-financier en imposant la divulgation des risques environnementaux, sociaux et de gouvernance. Cette réglementation force les organisations à cartographier les risques dans une entreprise bien au-delà des aspects financiers traditionnels.

Les entreprises doivent désormais documenter l'impact climatique de leur chaîne d'approvisionnement, les conditions de travail chez leurs fournisseurs et les pratiques de gouvernance de leurs partenaires commerciaux.

Outils technologiques et intelligence artificielle

Les solutions technologiques révolutionnent la capacité des organisations à détecter, analyser et anticiper les menaces. L'intelligence artificielle et l'analyse de données massives transforment la gestion des risques d'une discipline réactive en approche prédictive.

Plateformes d'analyse de risques tiers

Les systèmes modernes agrègent automatiquement des sources multiples pour évaluer la santé financière, la conformité réglementaire et la solidité opérationnelle des partenaires commerciaux. Cette automatisation permet de surveiller simultanément des milliers de fournisseurs.

Ces plateformes intègrent des données publiques certifiées, des indices de risque sectoriels et des alertes en temps réel sur les événements susceptibles d'affecter les tiers. La centralisation de ces informations facilite la prise de décision éclairée.

Simulation et modélisation prédictive

Les capacités de simulation permettent d'anticiper l'impact de différents scénarios avant qu'ils ne se matérialisent. Cette approche prospective constitue un avantage compétitif majeur dans un environnement volatile.

Les modèles mathématiques basés sur les interdépendances sectorielles et géographiques calculent la propagation des chocs à travers les réseaux d'approvisionnement complexes. Cette vision systémique révèle des vulnérabilités invisibles dans une analyse traditionnelle.

Culture du risque et facteur humain

Au-delà des processus et des technologies, la sensibilisation des collaborateurs constitue un levier essentiel de maîtrise des risques dans une entreprise. L'anticipation efficace repose largement sur la vigilance collective et les comportements individuels.

Formation et sensibilisation continue

Les programmes de formation doivent couvrir l'ensemble des catégories de risques pertinentes pour chaque fonction. Cette montée en compétence transforme chaque employé en sentinelle capable de détecter les signaux faibles précurseurs de crises.

Thématiques prioritaires de formation :

- Reconnaissance des tentatives de phishing et d'ingénierie sociale

- Procédures d'escalade en cas d'incident

- Bonnes pratiques de sécurité informatique

- Gestion de crise et communication d'urgence

- Obligations réglementaires spécifiques au secteur

La répétition régulière de ces formations ancre les réflexes appropriés et maintient un niveau de vigilance élevé dans la durée.

Communication transparente et remontée d'information

La création d'un climat de confiance favorise la remontée rapide des incidents et des anomalies. Les organisations qui pénalisent les erreurs honnêtes créent une culture du silence où les problèmes sont dissimulés jusqu'à devenir ingérables.

Les canaux de signalement anonymes et les procédures de protection des lanceurs d'alerte encouragent la transparence nécessaire à une gestion proactive. Cette ouverture permet d'intervenir précocement avant que les situations ne dégénèrent.

Résilience organisationnelle et plans de continuité

La capacité à absorber les chocs et à maintenir les fonctions essentielles distingue les organisations résilientes de celles qui s'effondrent face aux crises. Le pilotage stratégique par la gestion des risques transforme les menaces en opportunités d'amélioration continue.

Plans de continuité d'activité (PCA)

Le PCA définit les procédures permettant de maintenir ou de restaurer rapidement les opérations critiques après un incident majeur. Ce document vivant doit être régulièrement testé et actualisé pour rester pertinent.

| Élément du PCA | Objectif | Fréquence de test |

|---|---|---|

| Procédures de secours IT | Restauration systèmes | Semestrielle |

| Sites de repli | Continuité physique | Annuelle |

| Chaînes décisionnelles | Gouvernance de crise | Trimestrielle |

| Communication de crise | Gestion parties prenantes | Annuelle |

Les exercices de simulation révèlent les lacunes et permettent d'affiner progressivement les dispositifs de réponse. Cette préparation méthodique réduit considérablement le temps de récupération après incident.

Gestion de crise et cellules de réponse

La constitution de cellules de crise multidisciplinaires garantit une réaction coordonnée lorsque les événements redoutés surviennent. Ces équipes rassemblent des représentants des fonctions clés : opérations, communication, juridique, technique et direction générale.

La rapidité de mobilisation et la clarté des rôles déterminent souvent l'issue d'une situation critique. Les organisations préparées limitent considérablement l'ampleur des dommages grâce à des réflexes bien rodés.

La maîtrise des multiples facettes des risques dans une entreprise constitue un impératif stratégique dans le contexte géopolitique et technologique actuel. L'approche intégrée combinant analyse systématique, outils technologiques avancés et culture organisationnelle appropriée offre la meilleure protection contre les menaces contemporaines. The Sov Sentinel propose une plateforme souveraine d'intelligence supply chain qui centralise l'analyse des risques fournisseurs, détecte les sanctions en temps réel et simule l'impact des chocs géopolitiques, permettant aux organisations de transformer l'incertitude en avantage concurrentiel tout en répondant aux exigences réglementaires NIS2, DORA et CSRD.

Restez informé des risques supply chain

Recevez nos analyses et guides pratiques directement dans votre boite mail. 1 article par semaine.

Prêt à sécuriser votre supply chain ?

Découvrez comment The Sov Sentinel cartographie vos risques fournisseurs et vous aide à rester conforme.

Demander une analyse gratuiteArticles sur le même sujet

Gestion du risque : stratégies pour supply chain 2026

Découvrez les méthodes professionnelles de gestion du risque dans la supply chain face aux défis géopolitiques et réglementaires en 2026.

Cyber Risques : Enjeux et Protection Supply Chain 2026

Découvrez comment maîtriser les cyber risques dans votre chaîne d'approvisionnement. Analyse des menaces, conformité NIS2 et stratégies 2026.

Évaluation des Risques : Guide Complet pour 2026

Découvrez les méthodes d'évaluation des risques pour sécuriser votre supply chain. Approches, outils et conformité réglementaire NIS2/DORA.